微软:Clop勒索软件攻击中利用了SysAid服务器漏洞,用户需及时修复漏洞风险

威胁行为者正在利用服务管理软件 SysAid 中的零日漏洞来访问企业服务器以窃取数据并部署 Clop 勒索软件。

SysAid,作为一款全面的 IT 服务管理解决方案,被许多组织用来管理各种 IT 服务。然而,黑客们在 11 月 2 日发现并利用了该软件中的 CVE-2023-47246 漏洞来破坏本地服务器。

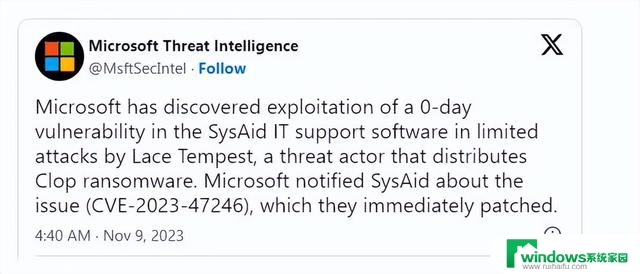

微软的威胁情报团队首先发现了这一安全问题,并迅速向 SysAid 发出了警报。据了解,该漏洞被用来部署 Clop 勒索软件,此软件因利用广泛使用的软件中的零日漏洞而臭名昭著。

根据 SysAid 的报告,黑客通过这一漏洞上传了包含 Webshell 的 WAR 存档,从而获取了对受害者服务器的控制权。接着,他们执行了额外的 PowerShell 脚本,并加载了 GraceWire 恶意软件,进一步危害了系统的安全。

针对这一漏洞,SysAid 已迅速开发了相应的补丁,并通过软件更新向用户提供。现在,对所有使用 SysAid 的用户来说,升级至版本 23.3.36 或更高版本至关重要。

除了立即更新软件,系统管理员还需要采取一系列措施来检查服务器是否受到损害。包括审查 SysAid Tomcat Web 根目录中的文件、检查 PowerShell 日志,以及监测关键进程。

亲爱的读者,网络安全是我们共同的责任。如果您是 IT 管理员或对网络安全感兴趣,欢迎在评论区分享您对此事件的看法和防护措施。让我们共同努力,提高网络安全意识。

记住,只有不断更新知识和技术,才能在这个日新月异的数字时代保持安全。请继续关注我们,获取更多网络安全资讯和技术分享!